Virbox Protector 支持对 Arm Linux 及 Android 系统的可执行程序及 so文件加密。

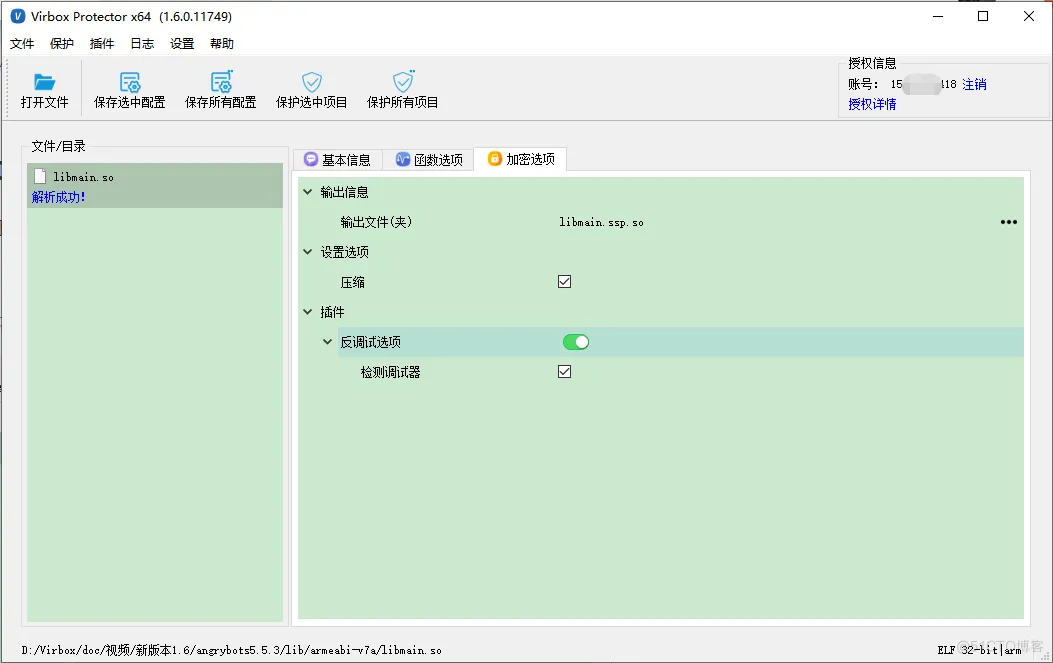

反调试

检测调试器功能,防止保护后的程序被反编译工具(如gdb、IDA等)进行调试

指令集混淆

自由选择保护的函数,对指定函数进行高级混淆,有效防止 IDA 反编译,极大地增加了动态分析的难度

so源码虚拟化保护

对函数虚拟化保护,实现数据隐藏、防篡改、防Dump,增加逆向分析的难度

防止SO文件被非授权应用调用运行,配合VirboxLM 授权码产品实现一机一码功能

对C/C++源码编译出来的SO文件进行加壳,使SO文件无法正确反编译和反汇编

操作流程概述

- 操作流程

- 将需要保护的SO文件导入Virbox Protector中

- 配置函数选项,设计个性化的保护方案

- 配置加密选项

- 执行保护

- 备份原始文件,将受保护的文件更名后替换原文件,保存好配置文件

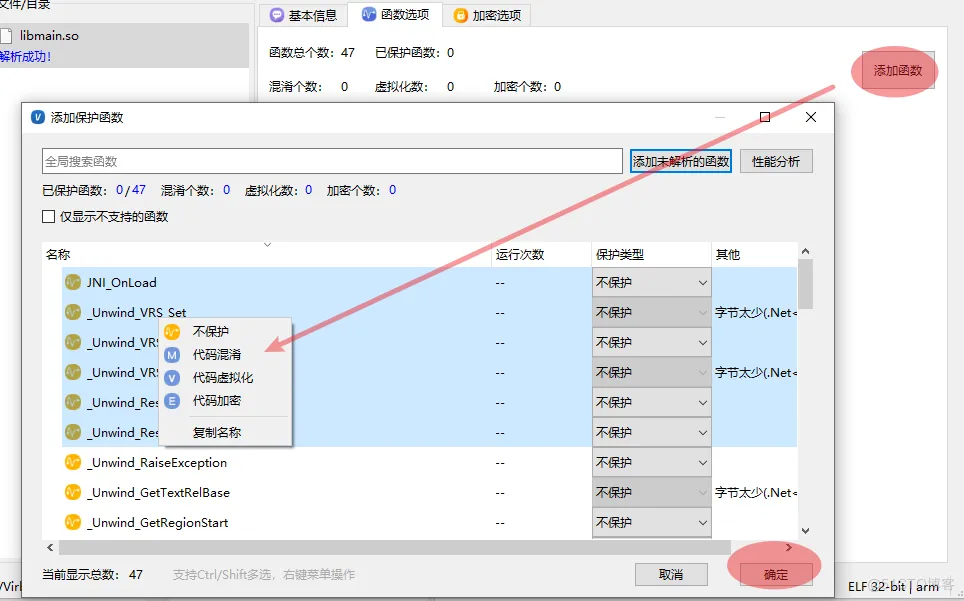

配置函数选项

点击添加函数,选择函数及保护方式(代码混淆、代码虚拟化、代码加密)

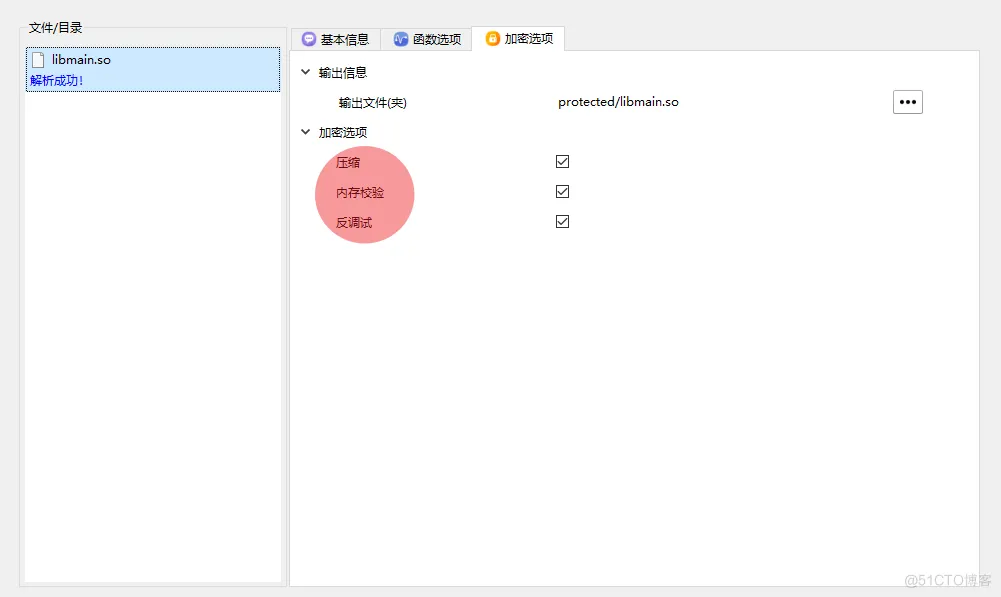

配置加密选项

可设置压缩、内存校验、反调试

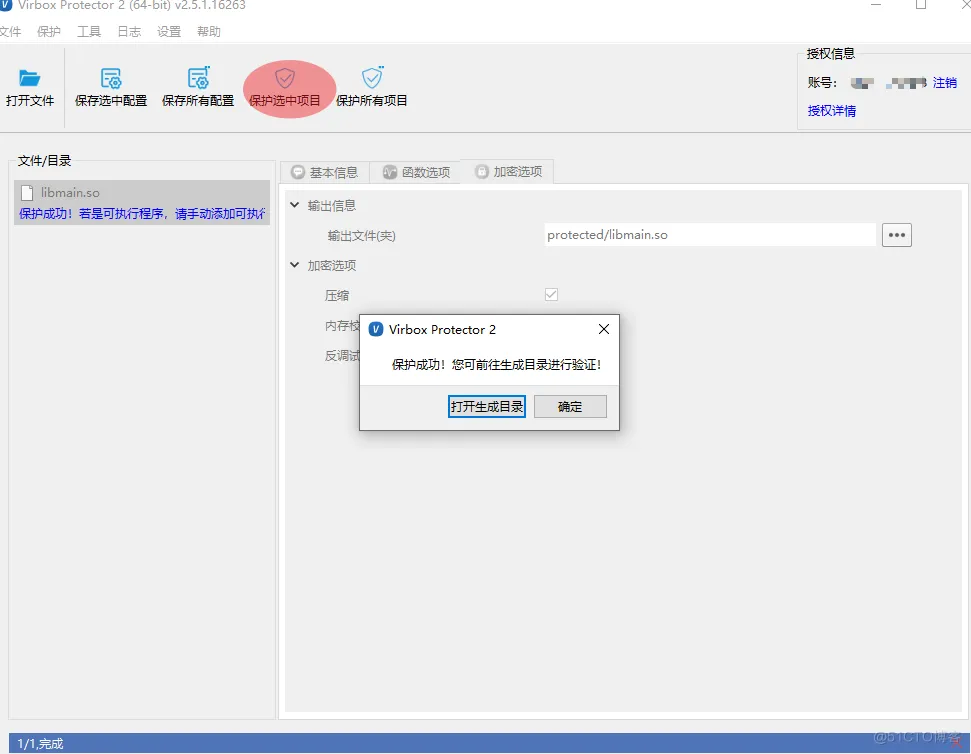

执行保护

点击保护选中项目即可保护成功

替换文件

温馨提示:加壳后的程序会在同一目录下生成新文件:libtnpn.so.ssp和一个新目录protected(里面为加密后的文件libtnpn.so)

protected文件夹下的libtnpn.so为保护后的程序,请备份好未经保护的libtnpn.so,并将libtnpn.so替换到原程序中测试

libtnpn.so.ssp为配置文件,保存了加密过程中的所有配置项目。

原创文章,作者:Firshare,如若转载,请注明出处:https://typecho.firshare.cn/archives/2125.html

免责声明:文章内容不代表本站立场,本站不对其内容的真实性、完整性、准确性给予任何担保、暗示和承诺,仅供读者参考,文章版权归原作者所有。避免网络欺诈,本站不倡导任何交易行为。如您私自与本站转载自公开互联网中的资讯内容中提及到的个人或平台产生交易,则需自行承担后果。本站在注明来源的前提下推荐原文至此,仅作为优良公众、公开信息分享阅读,不进行商业发布、发表及从事营利性活动。如本文内容影响到您的合法权益(内容、图片等),请及时联系本站,我们会及时删除处理。